简介

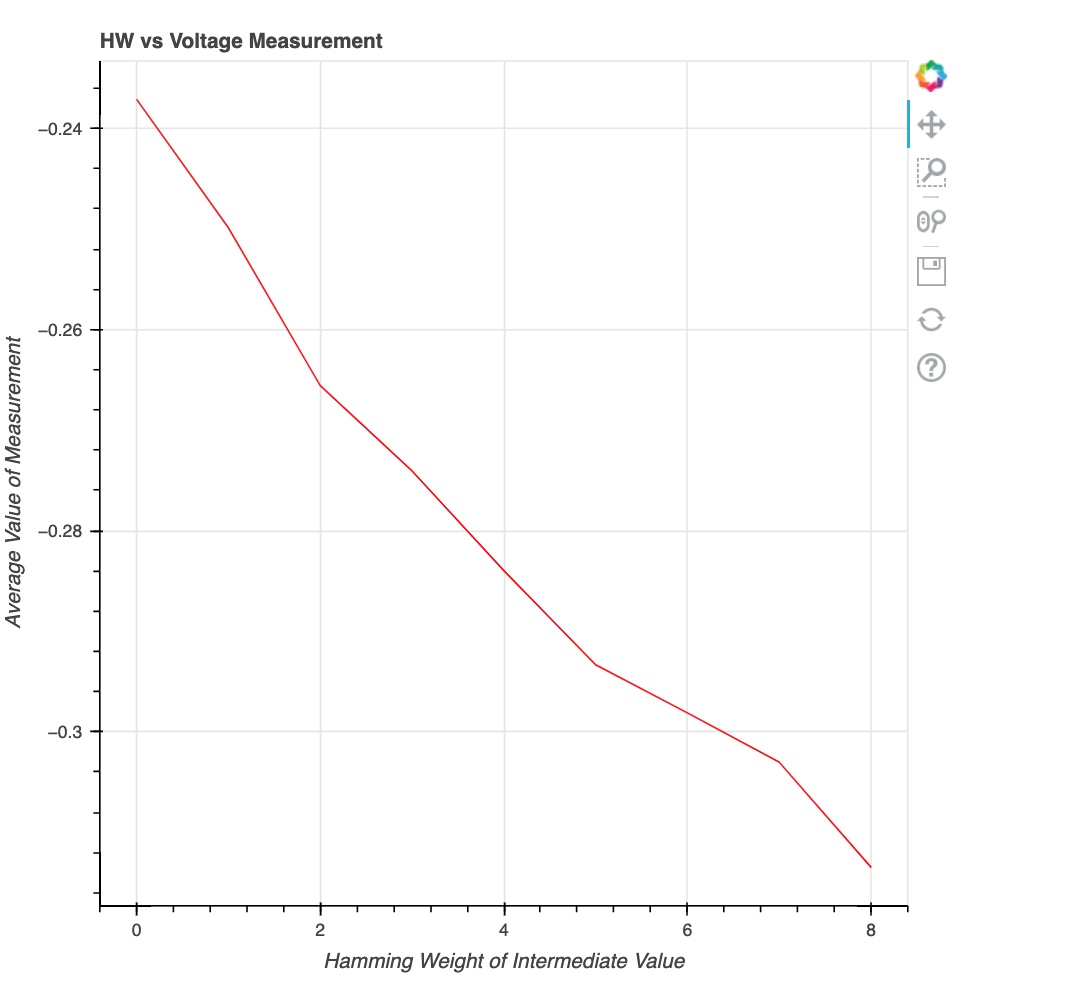

本篇将继续跟随chipwhisperer-jupyter sca101的教程来学习,汉明重量和能量消耗之间的关系

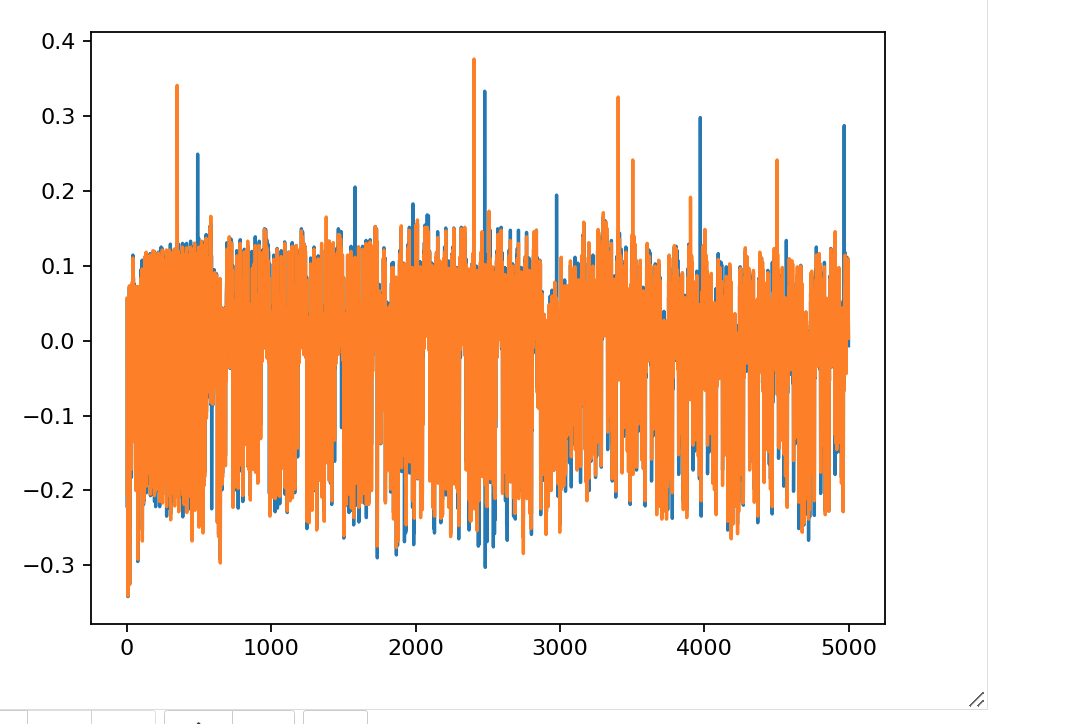

本篇将跟随chipwhisperer-jupyter sca101的教程来学习DPA(Differential Power Analysis,差分能量分析)

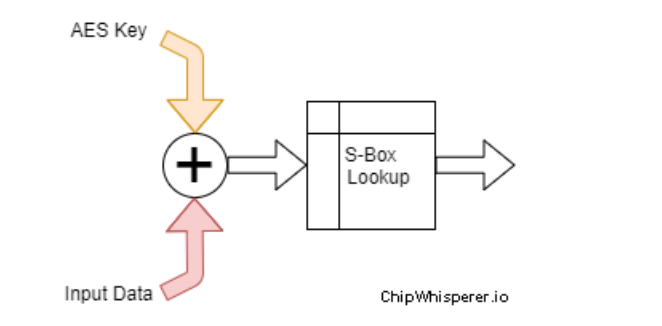

与上一篇不同,本篇将攻击真正的AES算法

本篇将继续跟随chipwhisperer-jupyter sca101的教程来学习从一个Bit的信息来恢复"AES"的密钥,这里的"AES"当然不是标准的AES,但是也挺接近了,为后面能量分析真正的AES提供理论基础